Netzwerktechnik ist der "Kleber", der die aktuellen Betriebssysteme in der vernetzten Online-Welt verbindet. In unserem Bildungsurlaub zum Modul "Netzwerk- und Internettechnik" des Zertifikats "Fachkraft IT-Systeme und Netzwerke" werden wir alle praxisrelevanten Technologien und Normen (inkl. IPv6) erarbeiten.

So sollte dann letztlich auch der heimische Router keine Geheimnisse mehr bereit halten, sondern sich perfekt und sicher konfigurieren lassen. Hier die Rahmendaten unseres Seminars:

Ort: VHS Braunschweig, Heydenstraße 2, Raum 2.11

Zeiten: Mo, 03.08.2020 - Fr. 07.08.2020, jeweils 08.30 - 16.00 Uhr

Freiwillige Prüfung: wird im Rahmen der Veranstaltung mit den interessierten TN abgesprochen

Prüfungstermin: Mo., 10.08.2020, 16.30 - 18.30 Uhr, Raum 2.11 (aktuell: 3 Interessierte)

Status Erstkorrektur: Di., 11.08.2020 - alle TN haben bestanden!

Anm.: Seminar war für 16. - 20.03.2020 geplant und wurde hier in das "Sommerprogramm" der VHS aufgenommen

Ich werde unser Seminar an dieser Stelle - wie immer ausführlich - mit unserem "Roten Faden" begleiten ...

Ihr Trainer Joe Brandes

Tag 01 - Montag

Montag, 03.08.2020, 08.30 - 16.00 Uhr

Orientierungsphase, Zeiten, Herdt-Skripte, TN-Themen, Interessierte an Prüfung, Cobra-Shop

Anmerkungen zu "Roter Faden" im Seminar:

Im Rahmen des Modul "Netzwerk- und Internettechnik" des FITSN halten wir uns hier auch an die Vorgaben/Reihenfolgen im begleitenden Herdt-Skript "Netzwerke - Grundlagen" (Matchcode: NW; 10. Auflage September 2016), damit die Teilnehmer den häufig erst einmal theoretischen Ausführungen und Darstellungen gut folgen können.

Das Skript begleite ich zusätzlich noch mit einer ausführlichen Bildschirm-Präsentation und weiteren Unterlagen.

Hinweis zu Online-Recherchen

Hier die "Haupt-Quellen" im Seminar:

- Wikipedia (de.wikipedia.org) mit guten Darstellungen zu den Netzwerktechniken und Fachbegriffen

- Netzmafia (Link) Skripte vom Team "Prof. Jürgen Plate"

und los geht es ...

Bit & Byte

(Grundlagen - Wiki Link Bit)

Binary Digit, 1 Bit ist 0 oder 1, 1 Byte entspricht normaler Weise 8 Bit

2 hoch 10 ist 1 ki (1024), 2 hoch 20 ist 1 Mi (1024*1024), 2 hoch 30 ist 1 Gi... also 2 hoch 32 entspricht 4 Gi (4 Milliarden);

auch Wikipedia kennzeichnet 1024er Werte mit kleinem i (z. Bsp. ki - kibi, Mi - Mibi, Gi - Gibi)

führt dann auch zu hexadezimalen Zahlen: 0,...,9,A,B,C,D,E,F mit 4 Bit pro hexadezimaler Zahl

Netzwerke einsetzen

Vorteile: gemeinsam Hardware (z.B. Spezial-HW wie teuere Plotter oder 3D-Drucker) teilen und Dateien/Dokumente einfach austauschen oder sogar gemeinsam bearbeiten

Nachteile: Aufwand für Verkabelungen oder Drahtlos-Techniken, Sicherheit/Datenschutz im Netzwerk

Arbeitsgruppe vs Domäne

Anm.: Zuweisung zu Arbeitsgruppen / Domains in Windows stellt nur Hierarchien/Ordnungen zur Verfügung

das hat nichts mit der Netzwerkfunktionalität zu tun!

Der Aufwand und Gegenwert für die eingesetzten Techniken muss analysiert werden: TCO (Total cost of Ownership), ROI (Return of Investment)

| Arbeitsgruppe | Domäne |

| engl. Workgroup | engl. Domain |

| alle Rechner gleichberechtigt P2P - Peer-to-Peer |

Rechner als Clients und Server Client-/Server-Prinzip aktuelle Serversoftware: Windows Server 2012 R2 / 2016 Clients: die Pro/Enterprise Varianten (keine Home-Varianten) |

| lokale Verwaltungen alle Einstellungen lokal an eigener Maschine |

zentrale Verwaltungen Benutzer, Gruppen, Berechtigungen / Richtlinien |

Anmeldungen können "lokal" oder "am Server" durchgeführt werden: die Technik heißt bei Windows immer SAM (Security Account Management) und den Vorgang nennt man Authentifizierung.

Topologien

grundsätzliche Eigenschaften und technische Umsetzungen

Ring: keine Kollisionen, Standard als Token-Ring mit Token Passing (IEEE 802.5)

Bus: Kollisionen als Prinzip, Standard als Ethernet mit CSMA/CD (Norm IEEE 802.3 Übersichtsgrafik TecChannel)

Stern: Umsetzung mittels Hub (inkl. Kollisionen) und Switch (ohne Kollisionen)

Akronyme für "Netzgrößen/Umgebungen"

LAN - Local Area Network (Private Netzwerke; Anm.: alle Netze "Privat", die nicht Öffentlich sind, das hat also nichts mit Ihrem "Zuhause" zu tun, sondern dort handelt es sich auch um Ihre "Firmennetze")

WAN - Wide Area Network (Weitverkehrsnetze, Öffentliches Netzwerk → Internet - "Netz der Netze")

WLAN - Wireless LAN (Drahtlose Netze)

VLAN - Virtual LAN (moderne Verteilertechniken; siehe später Switches mit Zusatzfunktionen/Techniken)

NAS, SAN - Netzwerkspeicher

PAN - Personal Area Network

Ethernet

... eine erste Annäherung an Ethernet Netzwerktechniken (Wiki-Link)

Geschwindigkeiten: 10 MBit/s, 100 MBit/s, 1000 MBit/s (entspricht 1 GBit/s), 10 GBit/s

Anm.: aktuell (Jahr 2020) Übergang/Einführung von MultiGigaBit-Vernetzungen (s.a. NBase-T): 1...2,5...5...10 GBit/s Ethernet

Kabel: Koaxialkabel RG58, Twisted Pair Kabel (TP - RJ45 Stecker),

Kabelqualitäten in Cat 3, 5, 5/5e, 6/6a und 7 mit unterschiedlichen Geschwindigkeiten und Mantelungen (UTP, STP, FTP in Kombinationen);

Preise recherchiert und verglichen

Kabellängen TP: min. 45cm - max. 100m zwischen 2 aktiven Netzwerktechniken, also z.B. NIC (Network Interface Card) und Switch

früher: Kabel für Direktverbindungung Cross-Over-Kabel (heutige Techniken kommen immer klar)

Übertragungsmedien

... eine erste Übersicht

Bit vs. Byte; Bit pro Sekunde (bps) vs. Baud

Anm.: Bps meint dann Byte pro Sekunde; also beachten: kleines und großes „B“

Leitungsgebunden vs. Ungebunden

Beispiele Ungebunden: WLAN, Richtfunk (Rifi), Infrarot, Laser (sehr effizient und leistungsfähig; aber natürlich empfindlich gegen Störungen der Sichtverbindung

Übertragungseigenschaften: Dämpfung (dB), Empfindlichkeit gegen „Störungen“ (z.B. EMV)

Verlegung: Zug-/Abriebfestigkeit (mechanische Belastung), Flexibilität (Verlegekomfort), Robustheit gegen: Tiere, klimatische Einflüsse, Feuer

Übertragungsmedien - Kabel

Koaxialkabel: BNC-Kabel (Bayonet Neill Concelman) für klassische Busse (siehe früher: T-Stücke, Terminatoren)

Twisted-Pair-Kabel (TP-Kabel): UTP - Unshielded TP; STP - Shielded TP;

Norm: ISO/IEC-11801 (2002)E

Bezeichnung (z.B.): S/FTP - Screened Foiled Twisted Pair

Stecker: RJ45 mit 8P8C – 8 Kontaktpos. / 8 Kontakte

Glasfaser – Lichtwellenleiter (LWL): Monomode vs. Multimode; Bandbreiten, Kabellängen

Lichtwellenleiter - Technik

Vorteile: Bandbreite, Abhörsicherheit, Gewicht, Dämpfung, keine Potentialübertragung (Blitzschutz), Störanfälligkeit (EMV)

Nachteile: mechanische Empfindlichkeit, Preis für HW, keine Stromübertragung

Modentechnologien: (Link)

Singlemodefaser (ein Mode / Welle): Durchmesser < 9µm; als 9/125-µm für große Entfernungen

Multimodefaser (viele Moden / Wellen): größere Durchmesser; Fasern 50/ oder 62,5/125µm; LAN (1000Base-SX)

Multimodestufenfaser: Multimodefaser für Kurzstrecken; Einsatz in Flugzeugen, Autos, Hifi, …

LC-Stecker - Lampert Connector (oder auch Lucent Connector)ist ein Small-Form-Factor-Stecker und der verbreitete Steckertyp, ähnelt als Duplex-Stecker dem RJ45, kompakte Bauform → SFP-Module (Small Form-factor Pluggable); auch: Mini-GBIC genannt

SC-Stecker - Suscriber Connector - Kunststoffgehäuse im rechteckiges Design, Push-Pull-Technik, Multimode- und Monomode

Strukturierte Verkabelung

Theorie und Bereiche: Primärbereich (LWL, VDSL); Sekundärbereich (LWL, TP); Tertiärbereich (meist TP) (Wiki Link)

Idee: Einmal Kabel „rein“ – nie mehr „ran“ - also: Planung / Analyse wichtig - Investieren in zukunftsichere Techniken

Plan: jederzeit nachträgliche Zuordnung von Telefon- oder Datensignalleitungen an die Enddosen

Technik: Verteilerschränke; Patchpanel (Rangierfeld, Patchfeld), Patchkabel (mit RJ45-Steckern), Verlegekabel (Kabelrollen), Anschlussdosen (UAE - Universal Anschluss Einheit - Link Reichelt inkl. Montagevideo, IAE - ISDN Anschluss Einheit), Kabel: Cat 6a oder gar besser noch Cat 7

Drahtlos - WLAN

Vor- und Nachteile kennen, Norm IEEE 802.11 (Wikipedia)

Sicherheit / Verschlüsselung kritische Aspekte und wichtige technische Umsetzungen (siehe WPA/WPA2)

Access Points vs. AdHoc Verbindungen

Spread-Spectrum-Verfahren

2,4 GHz, 5 GHz und zukünftig (vielleicht) 60 GHz (Anm.: 802.11ad für 60 GHz Band

Aktueller schnellster Standard: 802.11ac bis max. Brutto 1,3 Gbps (Netto ca. 30-40%, wenn alles gut läuft: gute Verbindung, alleinige Nutzung der Funkzelle)

Zugriffsverfahren: CSMA/CA (Carrier Sense Multiple Access / Collision Avoidance - Kollisionsvermeidung)

Netzwerknamen: ESSID (bzw. SSID) - Extended Service Set Identifier

WLAN-Konfiguration absichern! Vorschläge diskutieren:

- SSID als Zellname für den AP ggf. "verbergen"

Anm.: bringt häufig mehr "Probleme" (z.B. bei Kopplung von weiteren Wlan-Komponenten) als wirklichen Sicherheitszuwachs - Verschlüsselung mit WPA/WPA2 und WPA3 (kein WEP mehr!)

- MAC-Adress-Filterung

Anm.: MAC-Adressen können (per Software) auch geändert und "vorgetäuscht" werden - Fachbegriff: MAC-Adress-Spoofing - Sendestärken optimieren mittels Positionierung Access Point

oder Minderung zum Stromsparen oder zur Sicherung gegen Eindringlinge - WLAN-Gastzugänge in getrenntem Subnetz

- Schalter für WLAN on/off

Alternative Drahtlos-Kommunikation: Infrarot, Laser, Bluetooth

Tools für die Netzwerkanalyse (Teil I)

die ersten Tools für die Eingabeaufforderung (Win + R; also Ausführen und cmd oder natürlich die PowerShell)

Hilfen mittels Parameter /? anzeigen lassen; cls löscht die Eingabeaufforderung (Strg + L in der PowerShell)ipconfig /all - Anzeige der Konfigurationen und Eigenschaften für die NICs (Network Interface Card)

Anm.: über Windows-GUI mittels Netzwerk- und Freigabecenter - Adapter - ... Detailsping www.bahn.de (der Profitest für eine funktionsfähige Onlineverbindung für einen Rechner)tracert www.stanford.edu (Route der Pakete durch das Internet zum Zielrechnerarp -a (Adress Resolution Protocol - Zuordnungen von MAC-Adressen zu IPv4-Adressen)

Tipp: falls gesuchte MAC/Maschine nicht im ARP-Cache, dann einfach erst kurz ping an IP/Maschine und dann arp -a

Aus Vorseminar-Woche(n):

Aus aktueller Seminar-Woche:

Tag 02 - Dienstag

Dienstag, 04.08.2020, 08.30 - 16.00 Uhr

Rekapitulation zu Tag 01, TN-Fragen, Koordination "Prüfung" mit VHS BS und TN

Netzwerkadapter (NIC - Network Interface Card)

Anschlusstechniken und Technikumsetzungen diskutiert

insbesondere auch Geschwindigkeiten von Schnittstellen und HDDs/SSDs im Vergleich zu den aktuellen Ethernet Standards:

1 GE und 10 GE - Giga Ethernet und die Geschwindigkeiten dazwischen: 1 ... 2,5 ... 5 ... 10 GBit/s (Standard: NBase-T)

Technische Umsetzungen: On-Board (also in Chipsätzen integriert) und mit Erweiterungen/Erweiterungskarten als

- PCI

Peripheral Component Interconnect; PCI-Bus ca. 133 MB/s - PCIe PCI Express

PCIe Version 3.0 mit ca. 1 GBit/s pro Lane; PCIe v4.0 mit ca. 2 GBit/s pro Lane ! - PCMCIA (PC Memory Card Int. Assoc.)

siehe Notebooks (Hinweis: Legacy/veraltet - von USB überholt) - USB (Universal Serial Bus)

Anm.: Ermittlung Bandbreite mit Teiler 10 bei USB Techniken!

Genau auf Versionen achten: USB 3.1 bzw. USB 3.2 Gen 1 vs Gen 2; also:

USB 3.2 Gen 1 bzw. USB 3.1 Gen 1 (früher: USB 3.0) ca. 5 GBit/s entspricht also ca. 500 MB/s

USB 3.2 Gen 2 bzw. USB 3.1 Gen 2 mit ca. 10 GBit/s dann ca. 900 MB/s - Firewire (IEEE 1394 oder i.Link; z.B. mit 800 MBit/s)

- Thunderbolt (Version 3 bis 40 Gbps und Unterstützung aller digitaler Übertragungen inkl. Video-Ausgaben mit mehrfach UHD/4K)

gegenüber USB 3.1 Gen 2 mit ca. 1 GB/s (wenn überhaupt technisch als Gen 2 verfügbar) lassen sich hier ca. 4 GByte/s und alle abwärtskompatiblen Formate und Geschwindigkeiten übertragen! 10 GbE stellt kein Bandbreitenproblem dar!

Anm.: wird bei Thunderbolt 4 mit USB 4 (als Nachfolger zu USB 3.2) zusammengelegt und behält 40 Gbps!

Heute alles als Plug & Play (PnP); Hot PnP – im laufenden Betrieb

Booten über das Netzwerk mittels PXE (Wikipedia Link) bzw. TFTP

Zugriffsverfahren Ethernet mit Kollisionen

Etablierte Verfahren:

- CSMA / CD (Collision Detection) - die „Grundidee“ zur Norm IEEE 802.3 (Ethernet – LAN)

- CSMA / CA (Collision Avoidance) - Einsatz in WLAN-FunkzellenVor- und Nachteile kennen

Vor- und Nachteile der Draht- und Drahtlosen Umsetzungen kennen

Vermeidung von Kollisionen mittels:

- Switch statt Hub nutzen (Anm.: heute Standard)

- Token-Passing (z.B. Token-Ring; Anm.: nicht mehr üblich)

- Master-kontrollierte Netze (z.B. ISDN)

Anm.: Master-kontrollierte Technik wäre für Netzwerke sehr aufwendig.

LAN (Local Area Network mit Ethernet-Techniken)

Ethernet: entwickelt bei den Xerox Palo Alto Research Center (PARC) seit ca. 1973 beim Entwicklungsteam Robert Metcalfe

Einsatz von zentralen Verteilern (Hub, Switch) basieren auf Netzwerkverbindungstechniken Repeater bzw. Bridge

Technisch:

- Hub ist Multi-Port-Repeater

- Switch ist Multi-Port-Bridge

HW-Adressen im Ethernet: MAC-Adressen (Link zu Grafik Ethernetpaket auf Wikipedia);

48 Bit = 6 Byte → 12 Hexadezimale Stellen (6 für Hersteller/Vendor, 6 für Gerät/Device)

Geschwindigkeiten:

- 10 Mbps (10Base2, 10Base5, 10BaseT)

- 100 Mbps (Fast Ethernet, 100BaseTX)

- 1000 Mbps = 1 Gbps (Giga Ethernet, 1000BaseT) mindestens Cat 5e (besser Cat 6)

- 10 Gbps (10GBaseT, LWL oder Kupferkabel!) mindestens Cat 6a (besser 7); 10GBaseT ohne PoE (Power over Ethernet)

- 40 Gbps ... 100 Gbps ... ;-)

Spezialprodukte für NBase-T (mit 1 - 2,5 - 5 und 10 GBit): NBase-T Norm IEEE 802.bz; s.a. Multi-Gigabit-Ethernet

Beispiele:

- Bericht KarteTragant / Delock 89456 http://www.tragant.de/produkt/G_3LAN_3_1/89456/merkmale.html

- Heise Beiträge: c‘t 16.18.058 (Heft 18 aus 2016) und c't 20.16.52 (Heft 16 aus 2020 - Artikel Lan Extraflott)

Stichwort: Multi-Gigabit-Ethernet auch - unter besten Rahmenbedingungen und kurzen Kabellängen - mit Cat 5e möglich!

Übertragungsmedien:

- TP-Kabel:

Cat 5/5e (Fast Ethernet mit 100m Normlänge; 2,5, 5 oder auch 10 GBit/s bei geeigneter HW und kurzen Kabeln),

Cat 6/6a, 7 (geeignet für 1 GE und 10 GE, ...) - LWL: Monomode/Singlemode, Multimode

Betriebssysteme und Services im Netzwerk

Betriebssysteme (OS):

Windows bzw. Windows Server von Microsoft: aktuelle Versionen: Windows 10, Windows Server 2012 R2 / Server 2016

Unix: Sun Solaris (heute Oracle), HP-UX (Hewlett Packard), AIX (IBM), …

GNU/Linux: ab 1991 von Linus Torvalds entwickelt – heute „überall“ (Android, SmartTV, …)

Linux-Derivate: Debian / Ubuntu / Knoppix, RHEL (Red Hat Enterprise Linux - RHEL) / CentOS / Fedora,SLES (SUSE Linux Enterprise Server - SLES) / openSUSE, Android (Google)

FreeBSD (Free Berkley Software Department): ab 1993 entwickelt (siehe heute Mac OS X)

Cisco IOS (Internetwork Operating System Software): Betriebssystem von Routern und Switches aus dem Hause Cisco

Kern-Dienste / Core-Services:

File Service, Print Service, Authentification (Authentifizierung), Directory Service (MS Active Directory)

Spezielle Dienste:

Groupware: MS Exchange, IBM Domino

Datenbanken: Microsoft SQL Server, Oracle Database, IBM Informix, IBM DB2

Webserver: Apache, nginx, lighttpd;

Samba (Linux als Directory Server und/oder Fileserver im heterogenen Netz mit Windows, Name wegen SMB-Protokoll bei Windows)

Server Anforderungen:

Anforderungen an die Hardware: Verfügbarkeit / Zuverlässigkeit (24/7), Konsistenz/Integrität, Leistung (CPU, RAM, Datenspeicher), Skalierung (Modularität, Hot-Swap)

Redundanzen gefordert: Cluster, Server-Farmen, HA-Concepts (High Availability)

Absicherungen über USV

Virtualisierungslösungen in modernen Netzwerk-Infrastrukturen erleichtern Sicherungen und Betrieb

Kurze Darstellungen:

RAID

Idee: Geschwindigkeit und Redundanz/ Ausfallsicherheit - Beispiel:

- 0 (Striping) - keine Redundanz!

- 1 (Mirroring)

- 5 Striping mit Parität (1 HD Ausfall erlaubt)

- 6 (min. 4 HDs - 2 HDs Ausfall erlaubt)

NAS - Dateibasiert - Protokolle: CIFS/SMB, NFS, FTP vs.

SAN - Blockorientiert - Protokolle: iSCSI, Fibre Channel (FC) bzw. FCoE (FC over Ethernet)

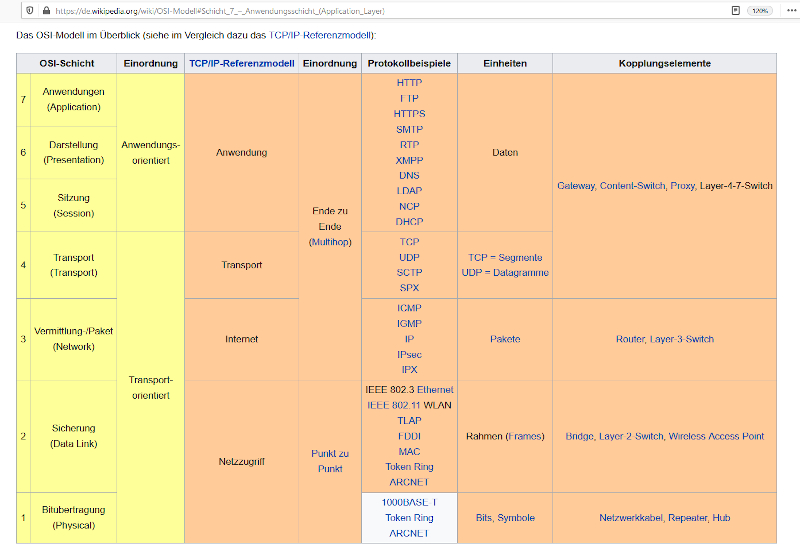

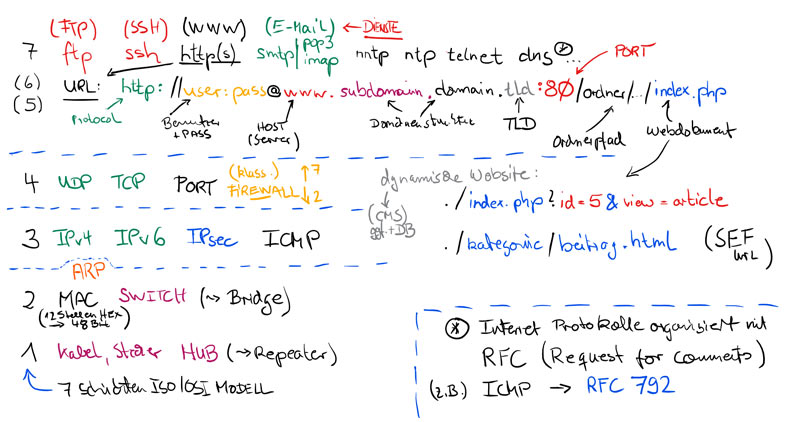

7-Schichten ISO/OSI-Modell

Protokolle: definierte Vorgehensweisen - siehe "Diplomatisches Protokoll"

Schnittstellen zwischen Schichten: SAP (Service Access Point)

Vergleich mit 4-Schichten DOD-Modell (mit Ethernet/TCP/IP): Layer 1 (1+2) - 2 (3) - 3 (4) - 4 (5-7)

Netzzugangsschicht ist 1+2 (z.B. Ethernet), Netzwerkprotokolle sind auf 3+4

7 - application Layer - HTTP, HTTPS, FTP, SMTP, POP3, IMAP, DNS, DHCP, Telnet, ...

6 - presentation Layer - Verschlüsselungen (SSL), Datenkomprimierung, Formatierungen: z.B. HTML, UTF-8, ...

5 - session Layer - z.B. RPC (Remote Procedure Call) oder auch Browser Tabs, Mail Accounts, ...

4 - transport Layer - Ports, TCP (verbindungsorientiert, UDP (verbindungslos), SPX, klassische (Port)-Firewall

3 - network Layer - IPv4, IPv6, IPsec, ICMP, IPX, Layer-3-Switch

2 - data link Layer - ARP, MAC, Bridge, Switch (Multiport-Bridge), CSMA/CD

1 - physical Layer - Kabel, Stecker, Repeater, Hub (Multiport-Repeater)

Merksatz engl. Layer 1 → 7 : Please do not throw sausage pizza away

bzw. engl. Layer 7 → 1 : All people seem to need data processing

Aus Vorseminar-Woche(n):

Aus aktueller Seminar-Woche:

Tag 03 - Mittwoch

Mittwoch, 05.08.2020, 08.30 - 16.00 Uhr

Rekapitulation, TN-Fragen

IANA.org - Internetadressen und Domainnamen

Recherchen auf IANA-Portal zu öffentlichen IP-Adressen und Domain-Namen

TLD - Top Level Domains: .com, .de, ...

Die TLDs .tv oder .ws gehören zu den länderspezifischen TLD (ccTLD - country coded TLD)

TLD .de in Verwaltung der Denic

Erste Hinweise auf reservierte Adressen: 10.x.y.z (Private Use), 127.x.y.z (Loopback-Device)

IPv4

(Rechnungen / Subnetting - WikiLink Netzmaske)

Grundlagen: 32-Bit Adresse aufgeteilt in Netzwerk- und Hosts-Abschnitt mittels Subnetzmaske

Maskierung also wörtlich zu nehmen: links Einsen - rechts Nullen

Beispielrechnungen:

10 . 181 . 195 . 107 / 24 (CIDR)

--------.--------.--------.--------

00001010 10110101 11000011 01101011

255 . 255 . 255 . 0

11111111 11111111 11111111 00000000

Netzwerk ---------------| |- Hosts

hier: 24 Bit für Netzwerk - 8 Bit für Hosts

ergibt 2 hoch 8: 256 - 2 = 254 Hosts

Wir ziehen 2 Adressen ab:

Netzwerk-Adresse (alle Host-Bits werden 0)

hier: 10.181.195.0

Hosts: 10.181.195.1 … 10.181.195.254

Broadcast-Adresse (alle Host-Bits werden 1)

hier: 10.181.195.255

oder mit einer von den Oktettgrenzen abweichenden Netzmaske

10 . 181 . 195 . 107 / 23 (CIDR)

--------.--------.------- -.--------

00001010 10110101 1100001 1 01101011

255 . 255 . 254 . 0

11111111 11111111 1111111 0 00000000

Netzwerk --------------| |--- Hosts

hier: 23 Bit für Netzwerk - 9 Bit für Hosts

ergibt 2 hoch 9: 512 - 2 = 510 Hosts

Wir ziehen 2 Adressen ab:

Netzwerk-Adresse (alle Host-Bits werden 0)

hier: 10.181.194.0

Hosts: 10.181.194.1 … 10.181.195.254

Broadcast-Adresse (alle Host-Bits werden 1)

hier: 10.181.195.255

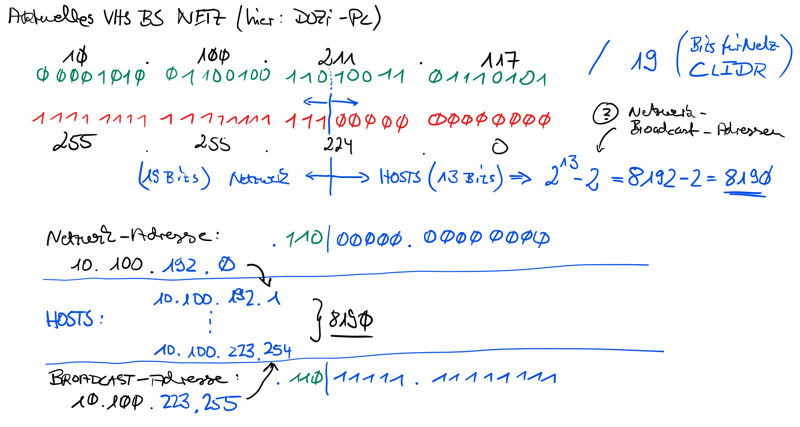

Weitere Beispiele mit und ohne IP-Calculator durchgerechnet. Hier das Beispiel aus aktuellem Schulungsraum:

CIDR Schreibweise mit Schrägstrichen - Classless Inter-Domain Routing

also z.B. : 18 Bit für das Netzwerk und restliche 14 Bit für die Hosts

bedeutet: 2 hoch 14 = 16.384 Kombination also 16.384 - 2 = 16.382 Hosts

2 Möglichkeiten für Hosts abziehen, weil

- alle Host-Bits gleich 0 kennzeichnet die Netzwerkadresse des Teilnetz

- alle Host-Bits gleich 1 kennzeichnet die Broadcast-Adresse des Teilnetz

Bestimmen der Netzwerk- und Broadcast-Adressen über Wandlung der IP-Adresse in Bits und Einsetzen der entsprechenden Host-Bits mit 0 (Netzwerk) oder 1 (Broadcast)

Subnetze können im Oktett für Trennung Netzwerk/Hosts nur Kombinationen 1/0 wie folgt haben:

- 1 0000000 = 128 (1 Bit)

- 11 000000 = 192 (2 Bit)

- 111 00000 = 224 (3 Bit)

- 1111 0000 = 240 (4 Bit)

- 11111 000 = 248 (5 Bit)

- 111111 00 = 252 (6 Bit)

- 1111111 0 = 254 (7 Bit)

- 11111111 = 255 (8 Bit)

Alle anderen Kombinationen sind nicht erlaubt. Diese werden bei versuchartigen Konfigurationen in Windows auch von der Konfiguration ausgeschlossen.

Andere OS werden über einfache Textdateien konfiguriert und wir müssen selber wissen, welchen Subnetzmasken und Werte sinnvoll sind!

Übungen zu Subnetting, Hosts, Netzwerk- und Broadcast-Adressen

Einsatz von Tools und Internetseiten zur Subnetz-Berechnung; Beispiellinks zu IP-Calculator: Link 1, Link 2

IPv4-Adressbereiche

Organisation durch IANA (www.iana.org), Einteilung der "Internet Welt" in 5 "NIC-Kontinente" (Europa: Ripe NCC - Übersicht Blöcke)

klassisch: Class A bis C Netze mit Standard-Netzwerkmasken (/8, /16, /24)

Private Adressbereiche für Class A (beginnen bei Most Significant Bit / MSB ganz links mit "0"), B (beginnen mit "10") und C (beginnen mit "110")

Recherche nach IP-Adressen und Nummern mittels Dienst whois (z.B. über Netzwerktool whois auf heise.de)

Trennung von "Privaten IP-Adressen" (Wiki Link)und "Öffentlicher IP-Adresse". Die meisten Kunden erhalten dynamische (wechselnde) öffentliche IP-Adressen!

Beispiel: Anbindung mit statischer IP-Adresse über ISP für die VHS Braunschweig

DHCP - Dynamic Configuration Protocol (Wikipedia Link) - Service für das automatische Vergeben von IP-Konfigurationen an Clients

Reservierte Adressbereiche (siehe Wikipedia IPv4 - Abschnitt "Besondere Adressen")

- Private Adressbereiche (10.0.0.0/8; 172.16-31.0.0/12; 192.168.0.0/16)

- Loopback / Localnet 127.0.0.0/8

- APIPA 169.254.0.0/16

bei Microsoft Automatic Private IP-Adressing; Alternative Begriffe bei Linux: Avahi / Zeroconf; bei MacOS: Bonjour

IPv6

(Wiki Link IPv4 - Wiki Link IPv6)

Die ca. 4 Mrd. IPv4-Adressbereiche (32 Bit für IPv4) sind vergeben (siehe IANA - Februar 2011)!

Neu mit IPv6 jetzt 128 Bit Länge (→ 340 Sextillionen); das entspricht einer Vergrößerung gegenüber IPv4 um den Faktor 2 hoch 96 (Faktor ≈7,9·10 hoch 28 - das ist eine Zahl mit 28 Nullen!)

Test- und Infoseiten zu IPv6: Link1 , Link2 , Link3

Wikipedia Artikel zu IP-Adressen: "Diese Anzahl reicht aus, um für jeden Quadratmillimeter der Erdoberfläche mindestens 665.570.793.348.866.944 (= 6,65 · 10 hoch 17) IP-Adressen bereitzustellen."

DNS

(Hierarchie - Wiki Link)

Root-Server, Subdomains, Domains, TLD (Top Level Domains: .com, .de - Verwaltung in Händen der IANA)

Beispiel: rechnername.subdom.domain.tld. (FQDN - Fully Qualified Domain Name)

Anm.: technisch also am Ende (rechts) noch ein abschließender Punkt (Root-Level), wenn man es ganz genau nimmt!

Auflösung von Namen (z.B. www.vhs-braunschweig.de) in IP-Adresse (194.95.249.210) als Forward Lookup oder auch umgekehrt als Reverse Lookup.

Registrierung über NICs (Network Information Center - DENIC für TLD de); praktisch über Hosting-Anbieter (Beispiele: 1und1, Strato, Hosteurope)

whois Recherche

direkt über die NIC (z.B. DeNIC) oder Webportale (Heise Netze, Netzmafia)

Beispiele / Übungen: vhs-braunschweig.de, telekom.de, bahn.de, nytimes.com, ...

Domain-Inhaber, Admin-C, Tech-C, Zonen-Informationen mit zuständigen DNS-Servern (NS)

Namen auflösen mit DNS (Domain Name Service)

DNS mit Forward und Reverse Lookup;

Forward Lookup löst www.vhs-braunschweig.de in 85.13.141.51

Reverse Lookup löst die andere Richtung auf: IP-Adresse in Hostname (FQDN)

manuelle Auflösung auf Clientseite (jedes Betriebssystem) mittels hosts-Datei:

Windows: C:\Windows\System32\Drivers\etc\hosts (Adminrechte zum Bearbeiten nötig)

Gründe für hosts-Einträge:

- DNS-Probleme lösen (z.B. lange DNS-Auflösungszeiten)

- Umleitung von "schädlichen" Seiten auf 127.0.0.1 (localhost als Sackgasse)

- eigene Namen für Maschinen im LAN auflösen (192.168.11.66 www.intranetserver.lokal)

Anm.: in Microsoft-Netzen ständig verfügbare Namensauflösung für Maschinennamen mit NetBT:

Lokale Auflösung in Windows-Netzen mit Umwandlung der NetBIOS-Namen der Windows Rechner in die Privaten LAN-IPs mittels NetBT (NetBIOS over TCP/IP - siehe Ausgabe von ipconfg /all Technik NetBT)

nslookup

Recherche und Übungen (alternative Linux-Tools dig, host)

über bestimmte Internet-Portale und Tools Heise - Netze - DNS-Abfrage)

Tipp: zuständigen DNS-Server für Domain im Vorab über eine Whois-Recherche herausfinden

Befehlszeile (cmd): nslookup aufrufen> server ns5.kasserver.com (zuständigen Server definieren

optional; gerne auch server 8.8.8.8 einen Public-Google-DNS-Server versuchen> set querytype=ANY (alle vorhandenen DNS-Einträge abfragen)

A (IPv4 Adressen),

AAAA (IPv6 Adressen),

MX (Mail Exchanger, die Mailserver für die Domain),

NS (Nameserver),

CNAME ("Aliase")> vhs-braunschweig.de (gewünschte Domain)> exit (interaktives nslookup verlassen)

Aus Vorseminar-Woche(n):

Aus aktueller Seminar-Woche:

Tag 04 - Donnerstag

Donnerstag, 06.08.2020, 08.30 - 16.00 Uhr

Rekapitulation, TN-Fragen

Wiederholung/Übung zu whois, nslookup : braunschweig.de recherchiert!

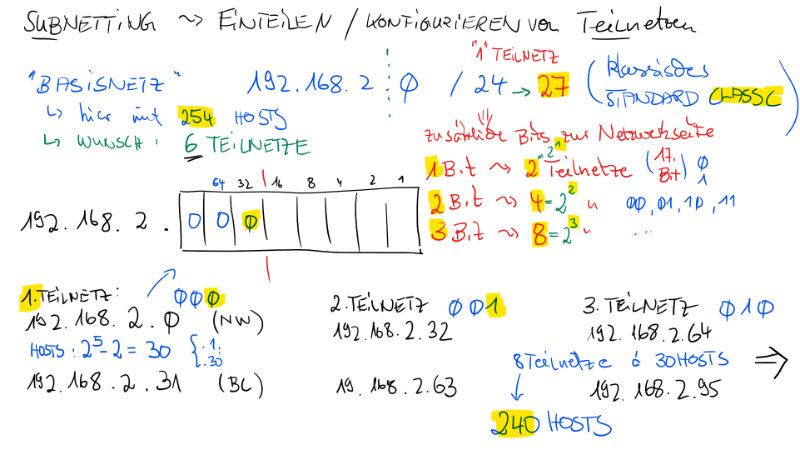

Subnetting

Teilen von Netzen über das "Verschieben" von Subnetmask 1-0-Grenze nach Rechts

Beispiel.: klassisches Class C Netz 192.168.178.0 / 24 hat 254 Hosts

Ziel: 4 Teilnetze erzeugen → man benötigt 2 zus. Netzwerkbits (2 hoch 2 = 4)

Beweggründe:

- bessere Verwaltung großer Netze durch mehrere kleine Netze

- Sicherheit

- Flexibilität

- Übersichtlichkeit

- Verleihen von IP-Räumen an andere ISPs

DHCP und NAT-Routing

Zusammen mit DNS die Infrastruktur-Dienste für unsere Netzwerke.

Wird als Praxis in Seminaren "Windows Server" oder "Linux Workshop" von den Teilnehmern in eigenen Installationen mit virtuellen Installationen durchgeführt.

Internet, Dienste im Internet, Ports

Das Internet wurde Ende der 60er / Anfang der 70er entwickelt und nutzt seit 1973 das TCP-Protocol. (Wikipedia Link)

Technisch sei immer wieder an das grundsätzliche Client/Server-Prinzip erinnert.

Die Umsetzung von Internet-Technologie (TCP/IP-Protokolle) im eigenen LAN wird Intranet genannt.

Organisationen:

- IETF - Internet Engineering Task Force (Wiki Link)

kümmern sich um die RFCs (Request for Comments) - ICANN - Internet Corporation for Assigned Names and Numbers (Wiki Link)

hat die Funktion der IANA übernommen - IANA - Internet Assigned Numbers Authority (Wiki Link)

IP-Adressen, Domains - IEEE - Institute of Electrical and Electronics Engineers (Wiki Link)

siehe IEEE 802.3 (Ethernet) oder 802.11 (WLAN)

Ports als "Durchwahlnummern" für die Ansprache eines Servers,

16-Bit Länge (0...65.535);

Well-Known-Port (0...1023 - WikiLink) diskutiert und recherchiert

WWW

World Wide Web (Wiki Link), entwickelt/erfunden seit 1989 von Tim Berners-Lee am Cern (Schweiz)

http (Port 80), https (143 - http secure mit SSL - Secure Socket Layer)

WWW-Server: Apache, IIS (Internet Informations Server von Microsoft)

WWW-Clients: BROWSER (Mozilla Firefox, MS Internet Explorer, Google Chrome)

E-Mail

Electronic Mail (Wiki Link) (Elektronische Postkarten mit Anhängen),

smtp (25 - versenden), pop (110 - empfangen klassisch), imap (143 - empfangen - mit Verwaltung auf Server),

sichere Varianten gewünscht wie z.B. secure imap, secure smtp

Mail-Server: Exchange Server (MS), Lotus Domino, hMailserver, postfix. sendmail

Mail-Clients: Mozilla Thunderbird, MS Outlook, Lotus Notes, Eudora, Pegasus Mail

FTP

File Transfer Protocol (Wiki Link) (Port 20 Daten /21 Steuerung);

sichere Variante sftp bzw. secure ftp (Port 22; eigentlich ssh); Tipp: ftps vermeiden!

FTP-Server: IIS, FileZilla Server; Linux: proftpd, vsftpd

FTP-Clients: Browser (mit Einschränkungen, Wiederaufnahme Downloads), FileZilla

Andere Dienste:

NTP: Network Time Protocol (123); NNTP: Network News Protocol (119); Telnet (23); SSH (Secure Shell - Port 22), Finger (79)

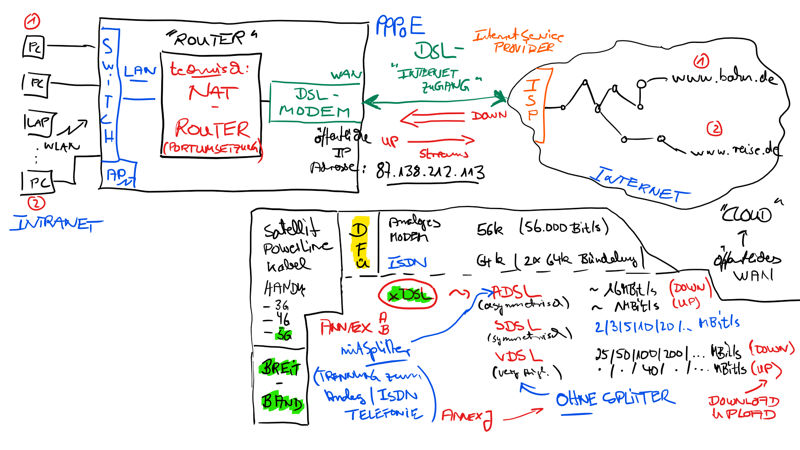

NAT-Routing (Network Adress Translation bei IPv4)

"Natting" ermöglicht mittels Zuordnung von Anfragen aus Privatem Netz (LAN - Adresse : Port) zu Antworten aus dem Öffentlichen Netz (WAN - Adresse : Port) die gleichzeitige Nutzung einer einzigen Internetverbindung mit einer öffentlichen IP und eine ("sichere") Blockade nicht gewünschter Pakete in Richtung LAN.

Technik: es handelt sich technisch um eine Port-Umsetzung

... um sogenanntes Masquerading - eine besondere Form des "SNAT - Source NAT", bei der die öffentliche Adresse wechseln darf (Port and Address Translation - Animation als PPT oder SWF - oder: kompendium.infotip.de - Netzwerkkomponenten Router und Gateways)

Hinweis: umgekehrt - also bei Zugriffen aus dem WAN in das LAN - benötigt man "DNAT - Destination NAT"; oft auch als Port-Weiterleitung (Port-Forwarding) bezeichnet!

wichtig: mit IPv6 fällt dieser Mechanismus weg und wir müssen uns über andere Sicherungsmechanismen (→ Firewall) Gedanken machen!

Tipp: netstat -an (zeigt die entsprechenden lokalen und remote Adressen und Ports)

ISP Zugangstechniken (Internet Service Provider)

Gegenüberstellung: Download vs. Upload (auch: Downstream / Upstream)

2-Draht-Kupferkabel kommen im "Haus" an (POTS - Plain Old Telephony Service)

Klassische DFÜ-Techniken (Datenfernübertragung):

- Analoges Modem 56.000 Bit/s (56k-Modem), oft auch geringere effektive Übertragungsgeschwindigkeit (Verhandlungssache / Handshake) und im Uplink langsamer

- ISDN (Wiki Link) mit 2 B-Kanälen zu 64 kBit/s, 1 D-Kanal mit 16 kBit/s, Kanalbündelung 128 kBit/s, garantierte Geschwindigkeit in beide Richtungen

Bis ISDN klassische Zugänge mittels DFÜ (Datenfernübertragung - Zugangsprotokoll PPP Point-to-Point Protcol)

Anm.: ur-alte Zugangstechnik für T-Online/BTX inkl. SW T-Online-Decoder war SLIP und ging nur mit der Decoder-Software der Telekom!

Dann kommen die "Breitband" (Broadband) Techniken:

xDSL (Wiki Link) mit diversen Digital Subscriber Line Varianten,

größte Verbreitung ADSL/ADSL2+ (Asymmetrisch, technisch bis 25 MBit/s aber als Produkte oft nur bis 16 MBit/s),

VDSL: ab 25 MBit/s, 50, 100 MBit/s, ...; beispielhafte Kombination "VDSL 100" (100 MBit/s Download / 40 MBit/s Upload)

Anm.: ab ADSL2+ werden die Angebote nur noch ausschließlich mit IP-Technik vertrieben (siehe Triple-Play),

d.h. man hat keine klassische Telefonie mehr (technisch: kein Splitter mehr); Anschlusstechnisch ändert sich die ADSL-Technik (in Deutschland) von Annex-B zu Annex-J

speziell: SDSL (Symmetrisches DSL für Standortverbindungen)

Lösungen jenseits der Kupferkabel für klassische Telefonie:

Mobilfunktechniken (Wiki Link): GPRS, EDGE (2G), UMTS / HSPA (HSDPA/HSUPA) / HSPA+ (3G), LTE (3.9G) / LTE-Advanced (4G) und in "Kürze ;-)" 5G

Tarife, Kosten, technische Verfügbarkeit, Verbreitung/Abdeckung, Tethering (Smartphone wird zum Hot Spot / Access Point; falls Ihre Mobiltarife dieses erlauben)

Anm. zu 5G-Technik: natürlich noch einmal höhere Geschwindikeiten, aber vor Allem nahezu "Echtzeit/RealTime" Übertragungen

Alternativen: PowerLine, Satellit und natürlich Kabelnetze (heute mit Rückkanal)

Telefonie- und DSL-Haustechnik

(siehe auch: Strukturierte Verkabelung)

Notwendige Techniken für Analog-Techniken (TAE-Dosen, NFN-Kodierte Buchsen / Stecker, Wiki Link)

Betrieb in digitaler ISDN-Technik mittels NTBA, für den Anschluss analoger Endgeräte a/b-Adapter bzw. Einsatz kompletter TK-Anlagen

DSL-Technik anschließen über Splitter (Trennung von Analog/DSL bzw. ISDN/DSL) - diese "Trennung" fällt bei Technik Annex-J (siehe VDSL) dann weg - also kein Splitter mehr, aber eben auch keine "klassische" Telefonietechniken

DSL-Modem baut Verbindung mit DSL-Provider mittels PPPoE (Point-to-Point-Protocol over Ethernet) auf

Triple Play (Internet, TV, Telefonie/VOIP)

VOIP (Voice over IP - Telefonieren über das IP-Netz)

Bei Wegfall klassicher Telefonanschlüsse (Analog, ISDN): Probleme mit Analogen Endgeräten (Notruftasten, Taxirufe, Faxgeräte), Tarife müssen geklärt werden

Anm.: ISDN-Telefontechnik wird nicht mehr geschult, weil langsam aus Praxisumgebung verschwunden! (Infos zu ISDN auf diesem Portal)

DSL-Router

am Beispiel des AVM 7590 Modells (Link):

- VDSL (bis 300 MBit/s) - oder ADSL/ADSL2+

- IP-basiertes, analoges oder ISDN-Festnetz

- 4 x Gigabit-Ethernet

- LAN- und WLAN-Gastzugang (z.B. 192.168.179.0/24 statt Büro mit 192.168.178.0/24)

- 1 x Gigabit-Ethernet an Kabel-/DSL-/Glasfaser-Modem oder Netzwerk

- 4x4 WLAN AC + N mit Mulit-User MIMO

- WLAN AC (5 GHz) mit bis zu 1.733MBit/s

- WLAN N (2,4 GHz) mit bis zu 800 MBit/s

- 2 x USB 3.0 für Speicher und Drucker

- DECT-Basisstation für bis zu 6 Handgeräte

- ISDN-S0-Bus für ISDN-Telefone oder ISDN-Telefonanlage

- 2 x a/b-Port für analoge Telefone, Anrufbeantworter und Fax

und noch weiteren verbaute Techniken:

Sicherer Fernzugang über das Internet mit VPN (IPSec); Unterstützung von IPv6; WLAN-Taster (manuelles Ein-/Ausschalten von WLAN); Wi-Fi Protected Setup (WPS); Erweiterung der WLAN-Funkreichweite mittels Repeaterfunktion; Faxfunktion inklusive E-Mail-Weiterleitung (fax to mail); Mediaserver stellt Geräten im Heimnetz Musik, Bilder und Videos zur Verfügung (SMB, FTP, UPnP AV); Mit MyFRITZ! von überall sicherer Zugriff auf die eigene FRITZ!Box; FRITZ!NAS – einfacher Zugriff auf alle Dateien im Netzwerk

Aus Vorseminar-Woche(n):

Aus aktueller Seminar-Woche:

Tag 05 - Freitag

Freitag, 07.08.2020, 08.30 - 16.00 Uhr

Rekapitulation, TN-Fragen, heute: die "Schicht 7" mit den Applikationsprotokollen und Clients

Bücher, Literatur

siehe Anhang der PDF/PowerPoint-Unterlage

und aktuell Rheinwerk Verlag: Computer-Netzwerke; ISBN 978-3-8362-6499-0 (Link)

oder auch PC-Netzwerke; ISBN 978-3-8362-6443-3 (Link)

und die diversen Fachzeitschriften: c't, iX, ...

Client-Techniken

Web-Clients (Browser)

→ Hausaufgabe: "alle" Einstellungen eines aktuellen Browser kennen!

Beispiel: Mozilla Firefox mit allen Einstellungen und Konfigurationen, Spracheinstellung (mit Beispiel mozilla-europe.org), Sicherheitsaspekte und Techniken: Javascript, Passwörter, Chronik, Lesezeichen, Cookies, SSL/TLS für Verschlüsselungen mit https

Andere Browser:

Microsoft Internet Explorer (hier: ActiveX, BHO - Browser Help Objects), Opera, Google Chrome, Safari, ...

Speziell Erweiterungen mit Sicherheitsproblemen:

Plug-Ins für Adobe Flash (mit Flash "Cookies", Webcam + Mikro), JAVA (Java Runtime Environment JRE - nicht verwechseln mit JavaScript)

URL (Uniform Ressource Locator - Wiki Link) -

http: // (Protokoll)username:passwort@ (Benutzername und Passwort)www (Webserver Name)

.bahn (Domain - auch Subdomains subdomain.domain.tld)

.de (TLD - Top Level Domain; hier ccTLD)

:80 (Port - hier Standard-Port - Well Known Port - obsolet)/ordner/unterordner/ (Ordnerstruktur auf Server)index.php (Webdokument - hier PHP-Skript)?artikel=BE15&kunde=1234 (Parameter - hier für dynamisches PHP-Skript)

im lokalen Netz als Netzwerkpfad siehe UNC: \\server\freigabe\ordnerstruktur\datei.ext

Wiederholung und Komplettierung mit 7-Schichten-ISO-OSI / URL

Wiederholung/Zusammenfassung inkl. Hintergrundinfos

Digitales Tafelbild

FTP-Client

Beispiel: FileZilla mit Filezilla Server

Zugangsdaten für FTP: Servername, Benutzername, Passwort, Port

Sicherheitsanalyse mit Tool Wireshark (früher Ethereal) zum Nachweis, dass die Benutzerdaten (ohne Verschlüsselung) im Klartext durch das Netz gehen; Empfehlung daher: Secure FTP (eigentlich SSH - Secure Shell)

Sicherheit bei der Nutzung, Konfigurationen für den Client Outlook (beispielhafte Anleitung, effizientiere E-Mails mit IMAP; Darstellungen zu IMAP im Seminar, Hilfelink 1und1),

Authentifizierungen mit Benutzername und Passwort für Posteingang und natürlich auch für den Posteingang gefordert (Stichworte: Offenes Relay; SMTP after POP)

Spezielle Netzwerkkopplungen

Proxy ("Stellvertreter" - Wiki Link)

für bestimmte Protokolle als sicherste Trennung zum öffentlichen Netz: Web-Proxy, FTP-Proxy, Mail-Proxy;

die jeweiligen Clients müssen entsprechend konfiguriert sein (siehe auch Konfigurationen Web-Clients Browser);

Einsatz von Proxy-Cache zur Zwischenspeicherung abgerufener Informationen

auch für die Anonymisierung (bzw. Veränderung Client-Adresse) von Webzugriffen geeignet (z.B. BBC Video für deutsche Zugriffe gesperrt)

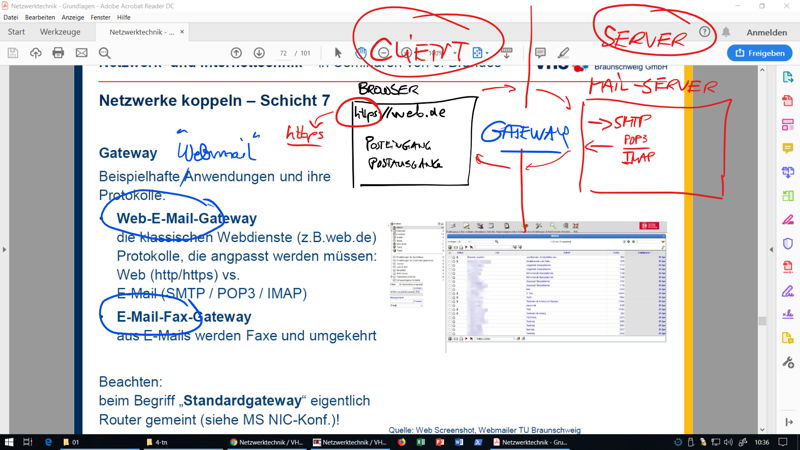

Gateway (Wiki Link)

Vermittlung zwischen Client/Server Seiten mit unterschiedlichen Protokollen

z.B. Web-Mail-Gateways die für das Mailing in Browsern (siehe web.de, gmx.net) sorgen

Client: https ↔ Web-Mail-Gateway ↔ Server: smtp/imap

oder auch: Mail-Fax-Gateway

Firewall (Wiki Link)

Klassische Filterung der eingehenden und ausgehenden Transportprotkolle (TCP / UDP) in Kombination mit Ports

Auch auf höheren Schichten als Application Firewall (Layer 7) oder in Speziallösungen als IDS (Intrusion Detection Systems)

Aktuelle Firewall-Techniken beherschen also Frames und Pakete der Schichten 2 bis 7!

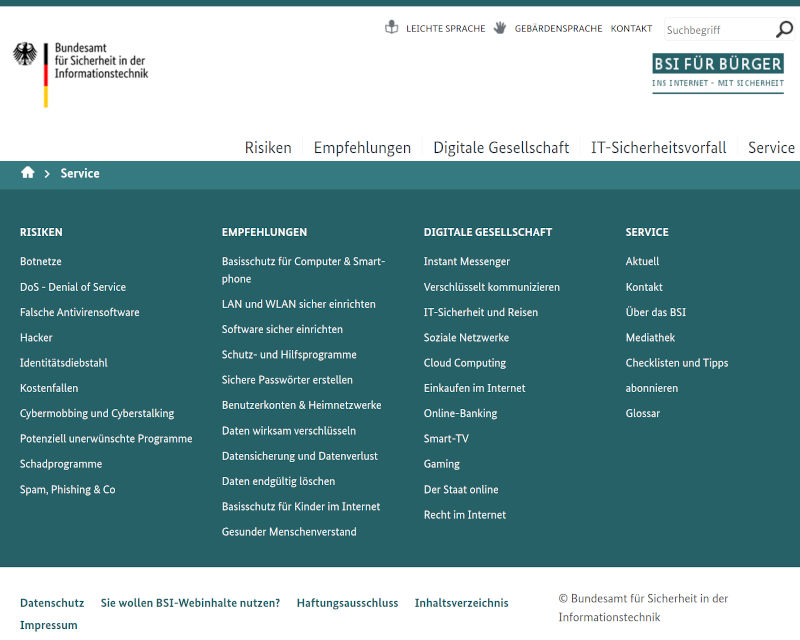

Sicherheit in privaten und öffentlichen Netzen

→ s.a. Modul "Datenschutz und Datensicherheit" des FITSN

BSI - Bundesministerium für Sicherheit in der Informationstechnik

mit Infoportal BSI für Bürger - www.bis-fuer-buerger.de

Verschiedene Online-/Offline-Quellen:

Hinweis auf Zeitschriften zum Thema Netzwerk/Sicherheit:

CHIP Special "Spionage? Nein, danke! - Der große Datenschutz-Ratgeber"

Themen: Die Windows Firewall, Sicherer Surfen per VPN-Tunnel (AVM-VPN), Sichere E-Mails dank Verschlüsselung, Anonym im Web mit dem Tor-Browser

c't Security 2014 (gibt es auch aktueller Version) Spurensuche auf Ihrem PC: Tools gegen Datensammelwut; Forensik u. c't Bankix auf Live-DVD (wird nicht mehr gepflegt), Test Kinderschutz-Tools, Cloud-Daten verschlüsseln, Trojaner-Tricks erkennen

Tails - eine spezielles Live-OS für Privatsphäre und Anonymität - für Tor vorbereitet...

Tor - the onion router - Privacy Online (Tor-Browser)

Speziell: VPN (Virtual Private Network - Wiki Link)

geschlossenes sicheres Netzwerk, welches einen externen Host über das öffentliche Netz im privaten Netz integriert, Techniken mittels IPsec, Tunnel-Protokollen, Proprietäre Systeme wie Hamachi, Komplettlösungen diverser TK-Unternehmen und von Layer3-Switch/Router-Herstellern.

Speziell: Angebot von AVM mit Fritz-Boxen (Link1, Link2 ) und VPN-Software (Youtube Video - Windows Anleitung), Hersteller Allnet mit Infos / PDFs (Link); Anm.: auch hier natürlich eigentlich CISCO Marktführer

Speziell: Sicheres Homebanking

Nutzen von https, aktuelle Browser und Systemumgebung, ChipTAN oder MobilTAN nutzen statt der klassischen einfachen TAN-Blöcke,

Diverse Live-CDs wie ehemals Bankix (wird von der c't aber nicht mehr gepflegt!), Bildschirmtastatur

Prüfungsvorbereitung

Empfehlung: bitte auf das "Wesentliche" konzentrieren!

- PDF/Präsentation zu Seminar Netzwerk- und Internettechnik

- dieser Seminarbeitrag ("Roter Faden" NIT)

- LZK/BWR Modul "NIT" des FITSN (s.u.)

- Musterprüfung Modul "NIT" des FITSN (s.u.)

- Herdt-Skript - aber: nicht die Vertiefungen, die wir nicht behandelt haben!

(Digitale) Unterlagen für TN

Digitale Sammlung zur Seminarwoche NIT Trainer J. Brandes

Unterlagen

- PDF/Präsentation zu Seminar Netzwerk- und Internettechnik

- Screenshots Seminarwoche ("Diashow" zum Seminar)

- Tafelbilder (Scribbles) der Seminarwoche

Letzte TN-Fragen, Feedback-Bögen, TN-Bescheinigungen

Aus Vorseminar-Woche(n):

Aus aktueller Seminar-Woche:

Vielen Dank für Ihre überaus positiven und Super-Feedbackbögen, Ihre persönlichen Rückmeldungen und das Interesse an unseren weiteren Seminaren.

Wir sehen uns Montag bei der Prüfung und im nächsten Linux-Seminar.

Ihr Trainer Joe Brandes